👩🚀 Orígenes: La pirámide de la diversificación en seguridad

¡Hola Voyagers! Bienvenido a Orígenes. En esta sección nos enfocamos en conceptos fundamentales y que prometen ser las bases para el futuro del ecosistema, indagaremos un poco en estos ensayos sobre diferentes temas que queremos compartir y que pueden pasar desapercibidos, pero que siguen siendo fundamentales para obtener la mejor experiencia cripto. Esperamos disfrutes leerlo tanto como nosotros disfrutamos escribirlo.

Tiempo aproximado de lectura: 8:00 min

¡Espacio Cripto y Le Wagon se unen otra vez para dar becas de hasta el 40% en bootcamps de programación y Ciencia de Datos! Tienes hasta el Domingo 6 de Agosto para aplicar. ¡Que no se te pase e ingresa a Le Wagon para registrarte!

La pirámide de la diversificación en seguridad

Por: Lalo cripto

El crecimiento exponencial del mercado de criptomonedas ha llevado a un aumento significativo en la necesidad de proteger nuestros activos digitales de amenazas cibernéticas. La seguridad se ha convertido en una preocupación primordial para los inversores y titulares de criptomonedas, ya que el robo o la pérdida de fondos pueden tener consecuencias devastadoras. En este newsletter, exploraremos la importancia de diversificar la custodia de criptomonedas y cómo configurar diferentes métodos de seguridad para salvaguardar nuestras inversiones con una pirámide.

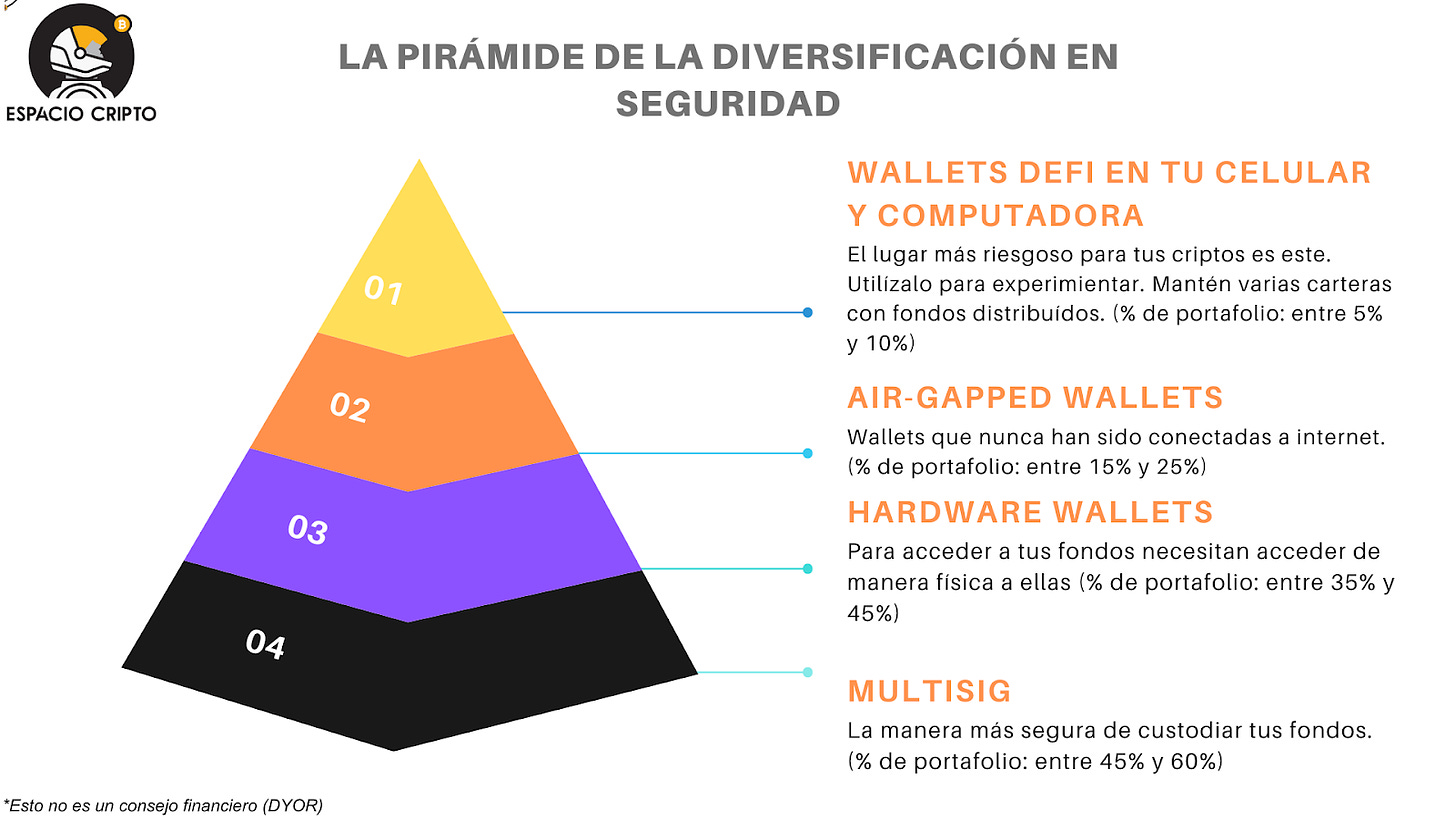

I. La Pirámide de la Diversificación de la Custodia

Una analogía útil para entender la diversificación de la custodia de criptomonedas es imaginar una pirámide, donde cada piso representa un nivel de seguridad distinto. Comenzaremos desde la base de la pirámide hasta su cima, describiendo cada método de protección en orden ascendente de seguridad.

A. La Base de la Pirámide - Multisig

En el piso más amplio de nuestra pirámide se encuentra la estrategia más segura y robusta: el uso de carteras multisig. Una cartera multisig (multifirma) requiere la autorización de múltiples claves privadas para realizar una transacción. Por ejemplo, una configuración común podría ser una billetera que requiera dos de tres firmas para procesar una transacción. Esto significa que si un atacante intenta acceder a la cartera, necesitaría más de una clave privada para tener éxito, lo que reduce significativamente el riesgo de robo.

Además esta solución no tiene costo, por lo que es un sistema barato y efectivo.

Configuración de Cartera Multisig con Gnosis

Una de las formas más seguras y avanzadas de proteger tus criptomonedas es mediante una cartera multisig. Gnosis Safe es una de las soluciones populares para implementar carteras multisig en el mundo de las criptomonedas. A continuación, te guiaré a través de los pasos para configurar una cartera multisig utilizando Gnosis Safe:

Paso 1: Acceso a Gnosis Safe

Primero, debes acceder al sitio web oficial de Gnosis Safe (https://gnosis-safe.io/) o descargar su aplicación desde una tienda de aplicaciones móviles confiable.

Paso 2: Creación de una Cartera Multisig

Una vez en la plataforma, selecciona la opción "Crear billetera". A continuación, te pedirá que elijas un tipo de cartera, y en este caso, seleccionaremos "Multisig".

Paso 3: Configuración de la Billetera

Después de seleccionar el tipo de cartera, deberás establecer el número de propietarios (número de claves privadas necesarias para autorizar una transacción) y el número de firmas requeridas (número de propietarios que deben autorizar una transacción). Puedes configurar esta opción de acuerdo con tus necesidades de seguridad.

Paso 4: Agregar Propietarios

En este paso, deberás agregar los propietarios a tu cartera multisig. Para ello, deberás proporcionar las direcciones públicas de las cuentas de cada propietario. Gnosis Safe admite diferentes tipos de cuentas, como cuentas de Ethereum y cuentas de otras redes compatibles con EVM (Ethereum Virtual Machine).

Paso 5: Configuración de los Gastos Diarios

Gnosis Safe ofrece la opción de establecer un límite de gasto diario para cada propietario. Esto permite un mayor control sobre los fondos que se pueden mover sin la necesidad de una autorización adicional. Puedes configurar este límite según tus preferencias.

Paso 6: Confirmación y Respaldo

Una vez que hayas configurado todos los parámetros de la cartera multisig, se te pedirá que confirmes y respaldes la configuración. Asegúrate de revisar detenidamente toda la información antes de continuar.

Paso 7: Transacciones

Con la cartera multisig creada y configurada, para realizar una transacción, se requerirá el número de firmas especificado durante la configuración. Cada propietario deberá autorizar la transacción usando su clave privada. Esto proporciona una capa adicional de seguridad, ya que se necesita el consenso de varios propietarios para realizar cualquier movimiento de fondos.

En resumen, necesitamos generar tres claves privadas utilizando generadores de claves seguros. Podemos utilizar hardware wallets en combinación con wallets como Metamask para tener un mayor grado de seguridad. En este escenario tendríamos que crear tres carteras ejemplo: Ledger, Trezor y una wallet de metamask. Sin embargo, no es necesario exclusivamente usar hardware wallets.

Las llaves privadas tienen que estar escritas a mano y guardadas en un lugar seguro, preferentemente alejadas unas de otras. No guardes tus llaves privadas en una nota en la computadora o en un Administrador de contraseñas, lo mejor es tenerlas en una hoja de papel donde solo tú sepas donde están.

Cuando tengas todas las carteras listas, configura la cartera multisig (Safe) y asociar las tres claves privadas.

El último paso sería establecer la cantidad de firmas necesarias para autorizar una transacción (por ejemplo, dos de tres firmas) y listo, ahora tus fondos disfrutarán de un mayor nivel de seguridad.

Para más información de las multisig, entra a https://safe.global/ (Antes, gnosis)

B. El Segundo Piso - Hardware Wallets

En el siguiente nivel de la pirámide, encontramos las hardware wallets. Estas son dispositivos físicos que almacenan las claves privadas, lo que las protege de posibles ataques cibernéticos dirigidos a dispositivos conectados a internet. Las hardware wallets, como Ledger y Trezor, caen dentro de la categoría de “cold wallet” que refiere a carteras que no están siempre conectadas a la red; ofrecen una solución altamente segura para almacenar una parte significativa de nuestros fondos de criptomonedas.

Configuración de una hardwallet:

Adquiere una hardwallet de un fabricante confiable.

Sigue las instrucciones proporcionadas para configurar y generar una nueva cartera en el dispositivo.

Anota la semilla (generalmente una serie de 12 o más palabras) proporcionada por el dispositivo y guárdala en un lugar seguro y privado, preferiblemente nunca estando en internet.

Transfiere tus criptomonedas a la dirección pública generada por la cold wallet.

Ledger y Trezor son las Hardware wallets con mejor reputación en el ecosistema.

Pasos para configurar un trezor

Trezor es una popular billetera de hardware que proporciona un nivel adicional de seguridad para tus criptomonedas. Adquirir un trezor cuesta $69 USD y puede comprarse con cripto. A continuación, te explicaré cómo configurar tu Trezor:

Paso 1: Adquisición de un Trezor

Adquiere un Trezor original de la página oficial de Trezor u otros distribuidores autorizados.

Paso 2: Descarga e Instalación

Conecta tu Trezor a tu computadora y sigue las instrucciones para descargar e instalar el firmware y la extensión del navegador requerida para su funcionamiento.

Paso 3: Configuración Inicial

Una vez instalado, inicia el proceso de configuración. Te guiará para establecer un PIN único para tu Trezor y generar la "semilla de recuperación" (frase mnemotécnica de 12 o más palabras que se utiliza para restaurar tu billetera en caso de pérdida del dispositivo).

Paso 4: Respaldo de la Semilla

Es crucial que respaldes la semilla de recuperación en un lugar seguro y fuera del alcance de terceros. No la guardes en dispositivos conectados a internet y evita tomar capturas de pantalla o fotografías.

Paso 5: Creación de Cuentas

Una vez que hayas configurado tu Trezor, puedes crear cuentas para diferentes criptomonedas y recibir fondos en cada una de ellas.

Paso 6: Autorización de Transacciones

Para autorizar una transacción, conecta tu Trezor al dispositivo (computadora o dispositivo móvil) y sigue las instrucciones en la interfaz para confirmar la transacción. La billetera firmará digitalmente la transacción con la clave privada almacenada en el Trezor, lo que garantiza la seguridad de tus fondos.

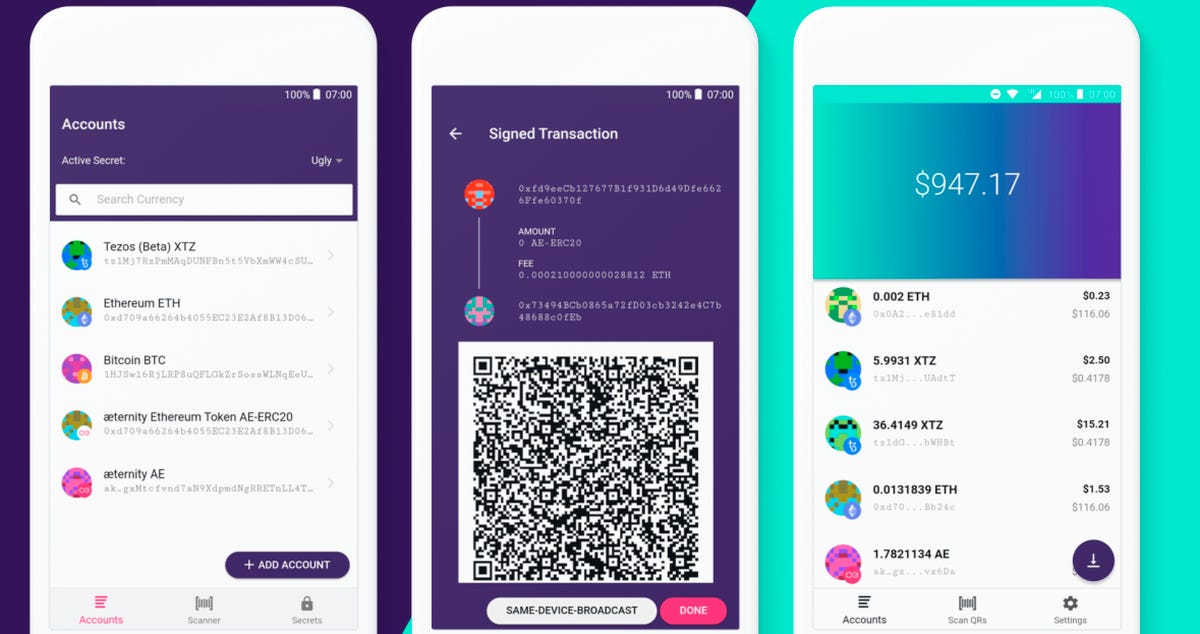

C. El Tercer Piso - Wallets sin conexión a internet (Air-gapped wallets)

Continuando hacia la cima de la pirámide, encontramos una capa adicional de seguridad al emplear wallets que nunca han sido conectadas a internet. Estas billeteras, conocidas como "air-gapped wallets", son especialmente efectivas para almacenar criptomonedas a largo plazo, ya que permanecen completamente aisladas de cualquier conexión en línea.

Puedes descargar un app que convertirá un celular viejo en una hardware wallet, ya que podrías instalar la app, y después nunca más conectar el dispositivo a internet. Así tendrás más seguridad y puedes tener otra capa de seguridad.

Para más información, te recomiendo leer el sitio oficial de Airgap o ver este video.

Configuración de una air-gapped wallet:

Paso 1: Adquiere un dispositivo o computadora que nunca haya estado conectado a internet. También puedes formatear un celular viejo.

Paso 2: Instala Airgap vault en tu celular que no vas a tener conectado a internet

Paso 3: Genera una nueva cartera en Airgap wallet y obtén la dirección pública para recibir fondos.

Paso 4: cada vez que realices una transacción desde Airgap wallet, te pedirá una confirmación por QR del dispositivo en el que has instalado Airgap vault.

De esta manera, ya has convertido un celular en un doble factor de autenticación para realizar cualquier transacción que tu wallet realice.

D. El Cuarto Piso - Wallets con Interacción Defi

Este nivel de la pirámide no existe como tal, pero creemos que es importante mencionarlo. Aquí podríamos encontrar las wallets que interactúan con protocolos DeFi (Finanzas Descentralizadas) en una computadora con VPN y antivirus. Aunque estas wallets están conectadas a internet, implementar medidas adicionales de seguridad reducirá el riesgo de posibles amenazas.

Configuración de una wallet con interacción DeFi:

Utiliza una VPN confiable como CyberGhostVPN o HotspotShield para encriptar y proteger tu conexión a internet.

Instala un software antivirus actualizado como Kaspersky para detectar y prevenir posibles ataques maliciosos.

Emplea una billetera de criptomonedas que sea compatible con los protocolos DeFi que deseas utilizar, una muy buena opción es Metamask.

Ejecuta únicamente las operaciones necesarias y mantén el software de la billetera actualizado para beneficiarte de las últimas correcciones de seguridad.

E. La Cima de la Pirámide - Wallets Móviles o Experimentales

En la cima más delgada de la pirámide, encontramos las wallets móviles o experimentales. Estas billeteras son adecuadas para transacciones diarias y montos más pequeños de criptomonedas, donde el riesgo de pérdida o hackeo es menor en comparación con grandes sumas de fondos.

Configuración de una wallet móvil o experimental:

Descarga una billetera de criptomonedas confiable desde una fuente oficial, como la tienda de aplicaciones de tu dispositivo.

Te recomiendo Metamask, Zerion o Rainbow.

Sugerencia: Rainbow como Wallet para Dispositivos Móviles

Rainbow Wallet

Rainbow Wallet es una opción destacada para usuarios que buscan una billetera móvil segura y fácil de usar. Aunque hay varias opciones disponibles, Rainbow se ha ganado una buena reputación por su enfoque en la simplicidad y la seguridad. A continuación, se describen los pasos para configurar Rainbow Wallet:

Paso 1: Descarga

Descarga la aplicación Rainbow Wallet desde la tienda de aplicaciones de tu dispositivo iOS o Android.

Paso 2: Creación de una Nueva Cartera

Una vez instalada la aplicación, crea una nueva cartera seleccionando "Crear nueva cartera". Se te proporcionará una frase mnemotécnica de recuperación (12 o más palabras) que debes guardar en un lugar seguro y privado.

Paso 3: Configuración del PIN

Establece un PIN único para proteger el acceso a tu billetera Rainbow.

Paso 4: Recepción de Fondos

Una vez configurada la cartera, puedes recibir fondos enviando la dirección pública de tu billetera a quienes deseen enviarte criptomonedas.

Paso 5: Transacciones

Para enviar fondos o realizar cualquier transacción, deberás confirmar la operación utilizando tu PIN previamente establecido.

Utiliza la billetera móvil solo para transacciones cotidianas y montos limitados de criptomonedas.

Mantén el sistema operativo de tu dispositivo actualizado y utiliza medidas de seguridad adicionales, como el bloqueo de pantalla y autenticación biométrica.

La diversificación es un tema clave para pensar a largo plazo en inversiones. Los hacks, las equivocaciones, los descuidos, pueden ser sucesos muy comunes en el ecosistema y saber custodiar tus propios activos es elemental. Implementar una cartera multisig como Gnosis Safe, utilizar billeteras de hardware como Trezor y optar por billeteras móviles confiables como Metamask, son pasos fundamentales para garantizar la seguridad y la tranquilidad en el emocionante mundo de las criptomonedas. No incluí exchanges, porque cuando no tienes tus llaves privadas, las cryptos nunca son tuyas. Siempre procura la seguridad, para poder enfocarte en lo que más importa: construir y crecer.

Noticias:

KPMG destaca las ventajas ESG de Bitcoin y refuta las percepciones erróneas en un nuevo informe

CEO de Binance advierte a la comunidad cripto sobre una nueva estafa

La Digital Currency Initiative del MIT presenta una plataforma de CBDC programable y a gran escala

Robinhood obtiene beneficios en el segundo trimestre, pero disminuyen los ingresos por criptomonedas